Mendapatkan hash fail boleh menjadi sangat berguna. Ini boleh digunakan untuk memastikan bahawa fail yang disandarkan tidak rosak atau diubahsuai (dengan menimbulkan hash sebelum dan selepas proses), atau untuk memastikan tiada sesiapa yang merosakkan fail penting.

Anda boleh melihatnya di tapak muat turun juga, tetapi penggunaannya terhad. Alasannya adalah mudah: jika penyerang berjaya mengubah fail muat turun, terdapat peluang bahawa laman web itu juga dikompromikan. Ini boleh secara teorinya sekurang-kurangnya bermaksud bahawa hash fail yang dipaparkan di laman web itu diubah suai juga untuk muat versi baru yang berniat jahat.

Kami telah meninjau sejumlah besar program berkaitan hashing pada masa lalu: dari pelanjutan shell Windows HashTab, melalui HashMyFiles Nirsoft ke Check File MD5 dan MD5 Check Utility.

Dapatkan hash fail menggunakan Windows PowerShell

Jika anda perlu menjana hash fail dengan cepat pada mesin Windows, maka anda juga boleh menggunakan PowerShell untuk itu.

Ia mungkin tidak selesa seperti beberapa program hashing di luar sana, tetapi ia adalah pelaksanaan asli yang tidak memerlukan perisian pihak ketiga untuk berfungsi. Berguna dalam persekitaran terhad misalnya, atau apabila tiada sambungan Internet tersedia untuk memuat turun program-program ini.

Penjanaan Hash telah diintegrasikan ke dalam PowerShell 4.0. Ia termasuk dalam Windows 8.1 dan Windows Server 2012 R2, dan juga tersedia untuk Windows 7 Service Pack 1, Windows Server 2012, dan Windows Server 2008 R2 Service Pack 1.

- Ketik pada kekunci Windows, ketik PowerShell, dan tekan Enter-key untuk memulakannya.

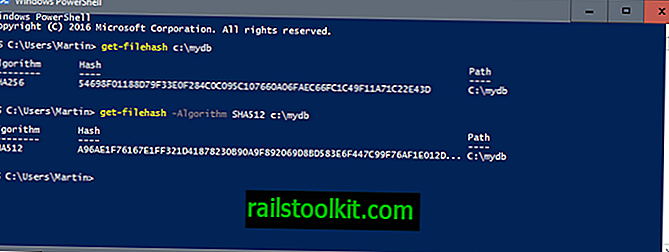

Perintah utama adalah get-filehash FILEPATH, contohnya get-filehash c: \ test.txt .

Get-FileHash menggunakan algoritma Sha256 secara lalai. Anda boleh menentukan algoritma yang berbeza sebaliknya menggunakan parameter -Algoritma.

Disokong adalah: SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5, RIPEMD160

Perhatikan bahawa MD5 dan SHA1 tidak dianggap selamat lagi tetapi masih disokong.

Jadi, untuk menghasilkan hash Sha512 anda akan menggunakan perintah get-filehash -Algorithm Sha512 c: \ test.txt.

Anda juga boleh menggunakan -LiteralPath atau -InputStream bukan pilihan laluan lalai.

- LiteralPath: get-filehash -LiteralPath -Algorithm SHA512 c: \ test.txt.

- InputStream get-filehash -InputStream -Algorithm SHA512 Stream.

Perbezaan teras di antara laluan dan literalpath adalah literalpath yang tidak menyokong wildcard, dan digunakan tepat seperti yang ditaip.

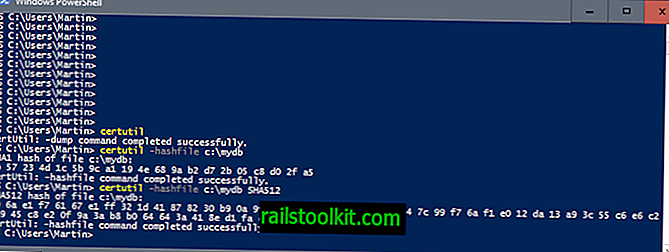

CertUtil

CertUtil adalah satu lagi program Windows asli yang anda boleh gunakan untuk mengira hash fail. Anda boleh menjalankan program dari command prompt, atau menggunakan PowerShell.

Perintah dasar adalah certutil -hashfile PATH, misalnya certutil -hashfile c: \ example.txt .

Anda boleh menentukan algoritma hash juga. Disokong adalah MD2, MD4, MD5, SHA1, SHA256, SHA384, SHA512. Algoritma lalai adalah MD5.

Untuk menggunakan algoritma hash yang berbeza, nyatakannya selepas arahan, misalnya certutil -hashfile c: \ example.txt SHA512 .

Kata penutupan

Anda boleh menggunakan arahan dalam skrip untuk mengira hash untuk beberapa fail dalam satu operasi. Kedua-dua alat asli get-filehash dan certutil sangat berguna untuk pengiraan cepat hash pada Windows, dan juga untuk kegunaan skrip. (melalui Genbeta (Sepanyol))